Vernetzte IT Sicherheitssysteme

Sophos Central - schützt Ihre Daten in der Cloud

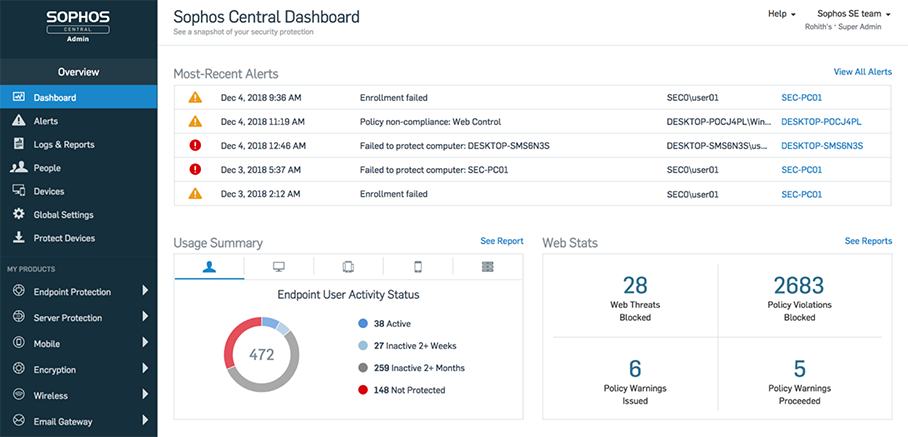

Mit Sophos Central schützen Sie alle Endgeräte im Netzwerkes Ihres Unternehmens. Nutzen Sie die preisgekrönte Synchronized-Security-Plattform und verwalten Sie alles über das einfache Dashboard. Wehren Sie Hackerangriffe spielend einfach und vollautomatisch ab. Dieses völlig neuartige Feature stellt sicher, dass Ihre Endpoint Protection und Ihre Firewall miteinander kommunizieren. Dies geschieht automatisch und erhöht nicht nur Ihre Sicherheit, sondern spart Ihnen auch wertvolle Zeit. Für absolut sichere Firmennetzwerke in der Cloud. Bei uns im monatlichen Abo, einfach zu mieten.

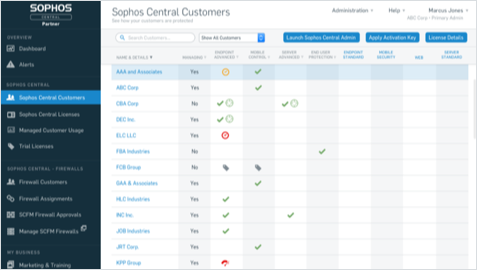

Übersicht behalten

Partner Dashboard

selbst in die hand nehmen

Self-Service-Portal

Haben wir Ihr Interesse geweckt?

Testen Sie Sophos Central 30 Tage lang kostenlos.

Gefahren erkennen

Gefahr erkannt, Gefahr gebannt

Hinweise auf hochentwickelte Bedrohungen (z. B. verdächtiger Netzwerkverkehr) werden sofort zwischen Next-Gen Firewall und Next-Gen Endpoint ausgetauscht, um Angriffe zu erkennen und automatisch abzuwehren. Mit Shophos Central, haben Viren und Hacker keine Chance mehr.

Alle Infos auf einen blick

Einfachere Analyse

Die Funktion zur aktiven Identifizierung kompromittierter Systeme tauscht Computernamen, Benutzer und Pfade zwischen Ihren Endpoints und Ihrer Firewall aus, sodass Sie bei Gefahr schnell reagieren können. Einfache Analysetools um wichtige Informationen auf einen Blick zu erhalten und im Ernstfall sofort handeln zu können.

Effizient und einfach

Automatische Isolierung von Gefahrenquellen

Kompromittierte Endpoints werden von der Firewall automatisch isoliert, der Endpoint beendet und die Schadsoftware entfernt. Außerdem spart ein vernetztes IT Sicherheitssystem Zeit und Geld, da Gefahrenquellen geschlossen werden, bevor sie sich überhaupt erst zu einem Problem entwickeln können.

Interview (Vogel IT-Medien GmbH): Sophos-Managerin Karin Shinka

Sophos: Sicherheit muss als System funktionieren

Die Digitalisierung stellt auch Security-Anbieter vor Herausforderungen. Laut Karin Shinka, Senior Manager Channel Sales bei Sophos, sollte Sicherheit zum integralen Bestandteil der Infrastruktur und der Prozesse von Unternehmen werden.

Digitalisierung bedeutet ein Mehr an Vernetzung. Dadurch erhöht sich die Zahl der Angriffspunkte, an denen Cyber-Kriminelle ansetzen können. Wie reagiert ein Security-Anbieter auf diese Herausforderung?

Shinka: Bei vielen Unternehmen gilt IT-Sicherheit heute noch als Stör- und Kostenfaktor, den man einer Infrastruktur hinzufügt. Unsere Aufgabe ist es, bewusst zu machen, dass IT-Sicherheit im Zuge der Digitalisierung integraler Bestandteil der Infrastruktur und der Produktionsprozesse eines Unternehmens werden muss und einen entscheidenden Faktor für seinen Erfolg und seine Überlebensfähigkeit darstellt. Um dieses Ziel zu erreichen, ist wichtig, dass IT-Sicherheit so geräuschlos wie möglich funktioniert und ganzheitlich als System betrachtet wird. Dazu gehört nicht nur eine zentrale Verwaltung aller Sicherheitskomponenten, sondern auch, dass diese Komponenten miteinander interagieren, um Prozesse zu automatisieren. So können etwa durch die Korrelation sicherheitsrelevanter Ereignisse mögliche Bedrohungen erkannt und automatisiert eingedämmt werden, ohne dass IT-Administratoren tätig werden müssen.

Sind die Systemhauspartner von Sophos heute schon in der Lage, die Digitalisierungsstrategien ihrer Kunden als Sicherheitsberater und -dienstleister zu begleiten?

Shinka: Genau wie die Digitalisierung gerade die Wirtschaft vor neue Herausforderungen stellt, ist dieser Quantensprung auch in der IT-Sicherheit im Gang. Wir sehen, dass sich unsere Partner immer offener und zielstrebiger mit Themen wie AWS und Azure oder MSP auseinandersetzen, um ihr Geschäft zukunftsfähig aufzusetzen. Diese Cloud-Themen werden sehr viel proaktiver besetzt als vor einem Jahr. Und wir unterstützen diese Ausrichtung durch einen konsequenten Dialog mit Partnern und Kunden, um Themen wie die DSGVO oder den Fachkräftemangel konkret anzugehen. Im Vergleich zu den europäischen Nachbarn ist der deutsche Channel bei Cloud & Co. allerdings eher kritisch adaptiv unterwegs. Das muss aber kein Nachteil sein. Ein hohes Sicherheitsbewusstsein innerhalb des DACH-Markts bedeutet keinesfalls Innovationsstopp, sondern vielmehr ein solides Fundament für die Aufgaben, die die Digitalisierung mit sich bringt. Und da sind unsere Partner bereits sehr gut aufgestellt.

Vernetzte IT Sicherheitssysteme für ganzheitliche Überwachung der IT:

Digitalisierung bedeutet mehr als nur Vernetzung.

Welche Technologien sind aus Ihrer Sicht für den ganzheitlichen Schutz einer IT-Umgebung essenziell?

Shinka: Für eine zukunftsfähige Sicherung von Arbeitsplatzrechnern, Netzwerken und Servern reicht der traditionelle Virenschutz schon seit Jahren nicht mehr aus. Zusätzlich werden signaturlose „NextGen“-Techniken wie Machine Learning, Exploit-Schutz oder Verhaltenserkennung eingesetzt, um auch unbekannte Bedrohungen zu erkennen. Am E-Mail- und Web-Gateway gibt es Next-Gen-Sandboxing-Lösungen, bei denen Anhänge sowie heruntergeladene Programme und Dokumente zunächst in einer simulierten sicheren Umgebung ausgeführt werden, um bösartiges Verhalten zu identifizieren. Während man früher Workstations, Server und sogar IoT-Produktionssysteme oft im selben Netzwerk hatte, setzt sich im Zeitalter der Digitalisierung zunehmend eine starke Netzwerksegmentierung durch, damit beispielsweise ein mit Schadsoftware infizierter Büro-PC nicht auf die Steuersysteme von Maschinen und Industrieanlagen zugreifen kann. Essenziell ist, dass über den einzelnen Komponenten eine zentrale Verwaltung mit zentraler Protokollierung, Analyse und Ereigniskorrelation steht, um zum einen Angriffe und Hacker-Aktivitäten zu erkennen und sie zum anderen automatisch eindämmen zu können.

Bei der Digitalisierung geht es letztlich darum, mit Hilfe von Technologie neue Geschäftsmodelle zu entwickeln. Müssen sich Systemhäuser daher jenseits ihrer Infrastruktur- und Sicherheitskompetenz zu Geschäftsverstehern oder sogar zu Prozessberatern ihrer Kunden weiterentwickeln?

Shinka: Das ist meines Erachtens nicht zwingend nötig, um erfolgreich zu sein. Wer spezialisiert im Bereich IT-Security unterwegs ist, braucht nicht unausweichlich eine ganzheitliche Orientierung oder Prozessberatung für sein Geschäftsfeld. Auch so ergeben sich genügend Umsatzchancen. Bei den angesprochenen Zusatzkompetenzen können die wenigsten Partner wirklich mitgehen. Da muss man realistisch sein. Wichtig ist, dass unsere Partner ein Segment haben, auf das sie sich konzentrieren und auf dem sie sich mit ihrer Kompetenz vor allem bei den Kunden profilieren können. Auf der anderen Seite ist es natürlich durchaus möglich, die Prozessberatung stärker in den Fokus zu rücken, wenn sich ein Partner dahingehend öffnen will. Diese Entwicklung sehen wir zurzeit allerdings nicht bei der breiten Masse an Systemhäusern.